提醒:本文最后更新于2024-03-18 11:21,文中所关联的信息可能已发生改变,请知悉!

前言

OpenClash请使用Meta内核, 某项设置仅支持Meta内核

环境

R4S开发板, 固件自己搓的.

参考文献

文笔不好, 建议参考恩山大佬的图文设置, 这里只是改了部分设置

https://www.right.com.cn/forum/thread-8284982-1-1.html

https://www.right.com.cn/forum/thread-8293938-1-1.html

思路

不使用OpenClash自带的dns分流模块, 将分流工作交给Mosdns处理, 并把解析国外ip请求转发给远程dns(即代理服务器).

操作开始

一.设置mosdns

-

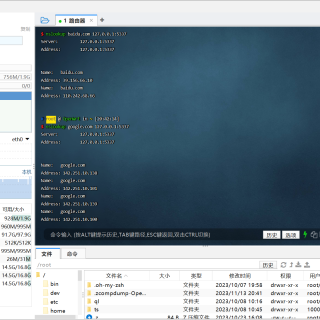

取消勾选"DNS 转发", 勾选"本地 DNS", 按需填写"上游 DNS 服务器" "远程 DNS", 其中"远程 DNS"务必使用dot/doh服务器.

-

进入 高级选项 选项卡, 勾选"防止 DNS 泄漏", 其余随意.

二.设置OpenClash

- 模式选择

进入服务→OpenClash, 在插件设置→模式设置里勾选"使用 Meta 内核", 运行模式随意, 笔者因为有智能家居缘故仍然使用Redir-Host模式.

进入DNS设置标签, 本地 DNS 劫持选择使用Dnsmasq转发, 并勾选禁止 Dnsmasq 缓存 DNS.

- dns设置

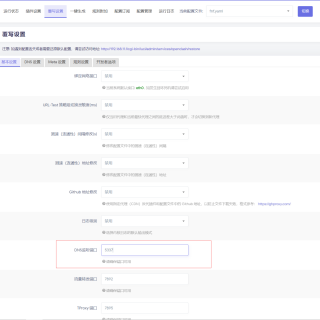

进入覆写设置→DNS设置,勾选"自定义上游 DNS 服务器", 在下一栏设置自定义上游 DNS 服务器里将NameServer,FallBack里的dns服务器全部取消勾选.

在NameServer里添加服务器,地址127.0.0.1,端口5335,服务器类型为UDP.

在Default-NameServer里添加任意国内/国外可以访问的dns服务器, 但不能设置为走代理服务器, 这里以阿里dns为例 并勾选节点域名解析

或者不填然后在mosdns的规则列表→白名单内添加"domain:你节点的主域名"即可

- 其他设置

在Meta设置里勾选"启用流量(域名)探测"和"探测(嗅探)纯 IP 连接", 其余OpenClash的设置按需选择, 这里不过多赘述. 设置完成后保存并应用, 可以访问

https://browserleaks.com/dns

https://ipleak.net/

检查是否有dns泄漏, 以ipleak为例

三(可选).设置adgurad home广告过滤

进入服务→openclash, 插件设置→dns设置, 将本地 DNS 劫持改为禁用, 应用配置.

进入网络→DHCP/DNS, 勾选忽略解析文件, 将DNS 查询缓存的大小改为0, 保存并应用.

进入服务→AdGuard Home, 更新核心版本, 勾选启用, 6060重定向为作为dnsmasq上游服务器, 其余随意.

进入http://192.168.11.1:3000/ 账户密码默认root root, 不对可以在手动设置里点击使用模板恢复设置. 设置→dns设置, 上游dns服务器填入127.0.0.1:7874(端口在openclash全局设置 基础设置里可以查看), 选择并行请求, 取消勾选使用私人反向 DNS 解析器, DNS缓存配置清空.

过滤器→dns黑名单, 添加黑名单, 这个随意, 我就加了三个.

217heidai / adblockfilters

https://raw.githubusercontent.com/217heidai/adblockfilters/main/rules/adblockdns.txt

Cats-Team / AdRules

https://raw.githubusercontent.com/Cats-Team/AdRules/main/dns.txt

秋风

https://raw.githubusercontent.com/TG-Twilight/AWAvenue-Ads-Rule/main/AWAvenue-Ads-Rule.txt因为规则里有误伤, 故加了部分白名单, 可以按需复制

@@||taobao.com^

@@||tmall.com^

@@||jd.com^

@@||flyme.cn^

@@||meizu.com^

@@||jd.com^

@@||sohu.com^

@@||blueskyxn.com^

@@||baidu.com^

@@||microsoft.com^

@@||huya.com^

@@||baidu.com^

@@||qq.com^

@@||yunaq.com^

@@||driverpack.io^

@@||123pan.com^

@@||sogou.com^想测试拦截效果可以进入一下两个网站测试

https://adblock-tester.com/

https://d3ward.github.io/toolz/adblock.html

结尾

非常感谢你能看到这里, 如果配置有任何问题可以留下你的评论.

水完这次的文章我又可以潜水好几个月了.?

大佬是在网站的哪里引用了 api.xcnya.cn/b-random-sticker 吗,我更换了 API 端点,如果需要引用的话还请更换为 api.xcnya.cn/random/sticker 喵~